今日我々は、二つのAndroid向け課金型SMSトロイの木馬に遭遇した。偶然にも、どちらもロシアのユーザを標的にしたものだ。

最初に、「Trojan:Android/SMStado.A(SHA1: 718b8fbab302b3eb652ee0a5f43a5a2c5c0ad087)」について。

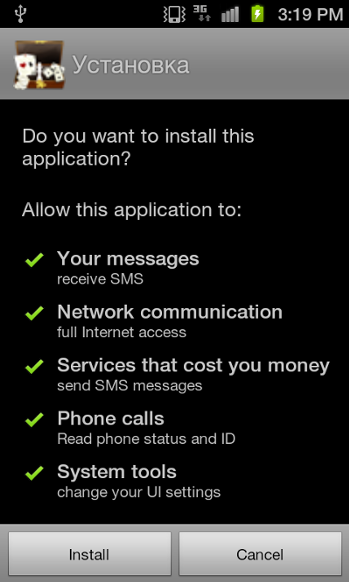

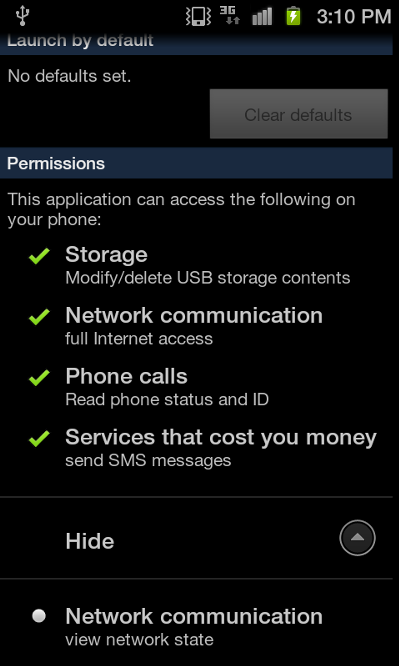

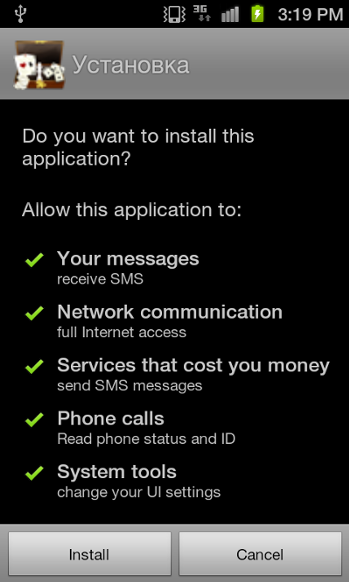

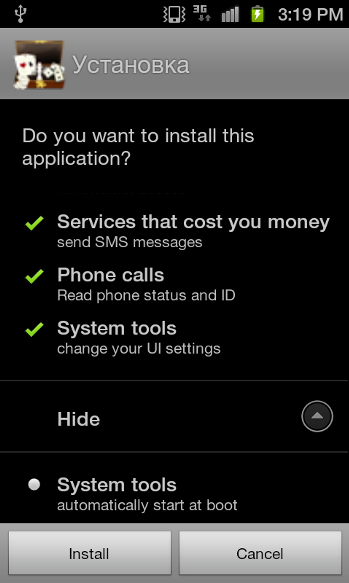

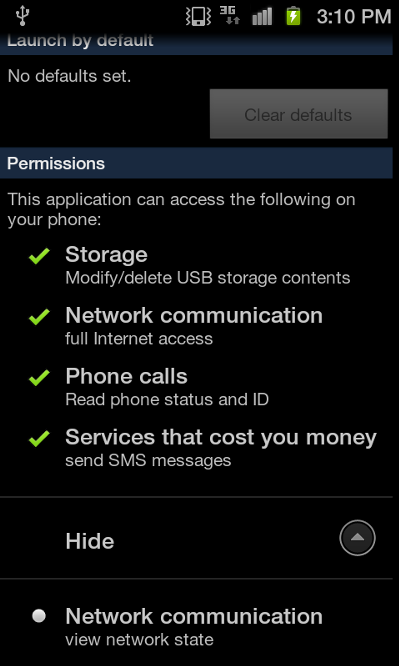

通常通り、その性質に関する最初のヒントとなるのは、リクエストされるパーミッションだ:

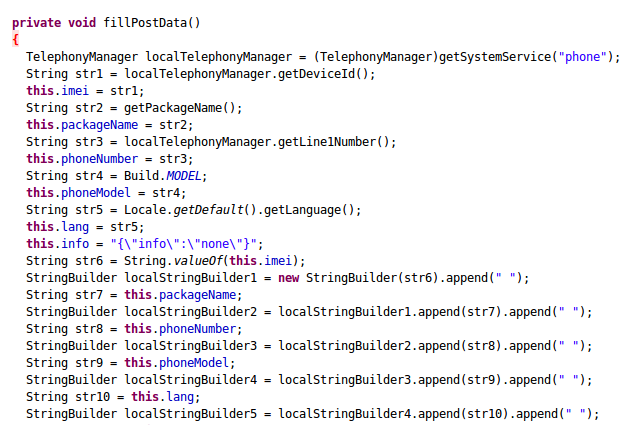

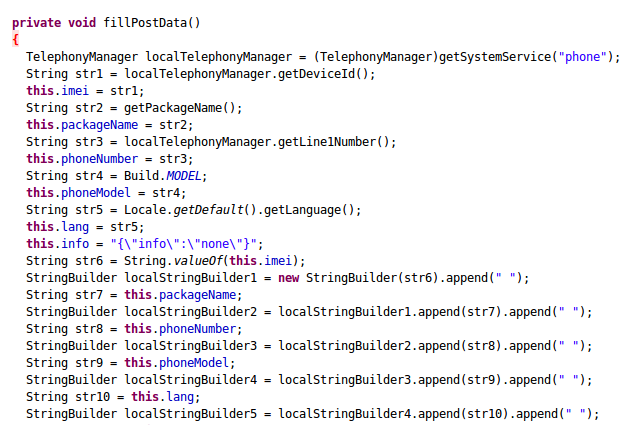

実行すると、同トロイの木馬はhttp://[...]6.antiddos.bizに対して以下の詳細をリークする:

• 国際移動体装置識別番号(IMEI)

• パッケージ名

• 電話番号

• 端末モデル

これらの詳細は、アプリ・パッケージのres\rawフォルダにも保存される。

さらに、同アプリが実行される際、ユーザがスクリーン下部のボタンをクリックすると、SMSメッセージが指定された課金型の電話番号に送信される。これまでのところ、すべての番号がロシアの国別コード(特にモスクワエリアのものが多い)を使用している。SMSメッセージにはすべて、以下のテキスト文字列が含まれている:

• hm78929201647+1188+51+0+1+b92be

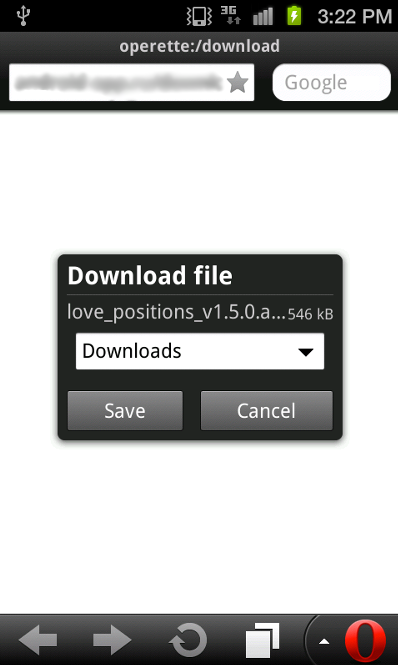

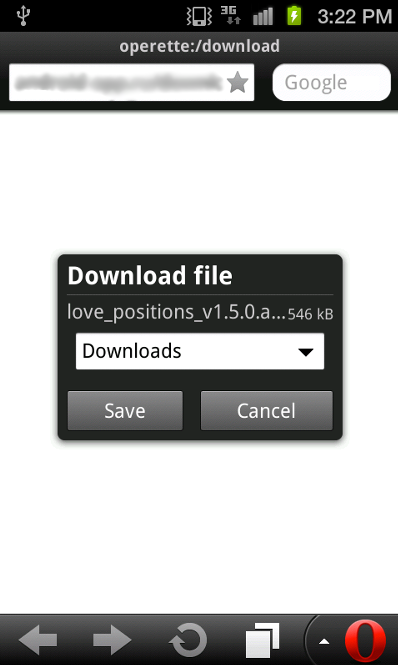

このトロイの木馬はリモートサイトから、「love_position_v1.5.0.apk」という名のパッケージもダウンロードする:

(SHA1: 9cb4cc996fb165055e57e53ab5293c48567e9765)

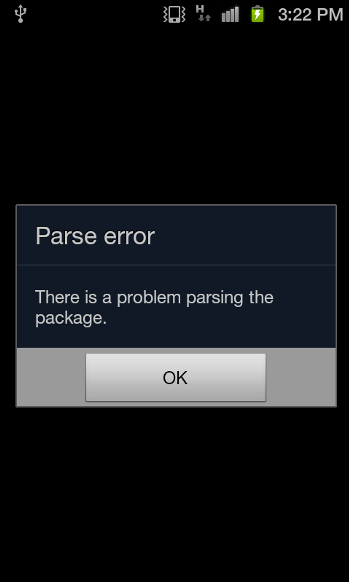

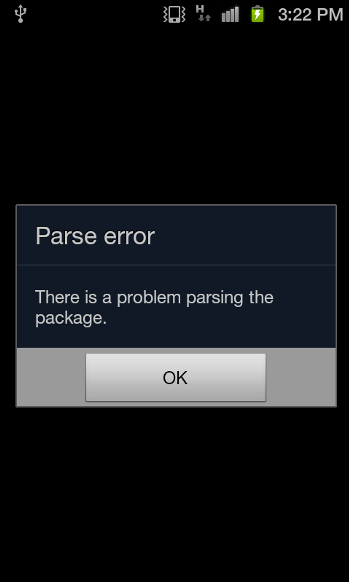

我々のテストでは、解析エラーのため、ダウンロードされた電話上ではサンプルが動作しなかった:

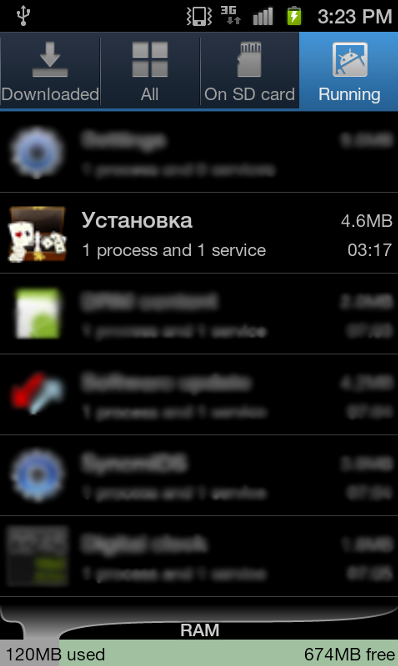

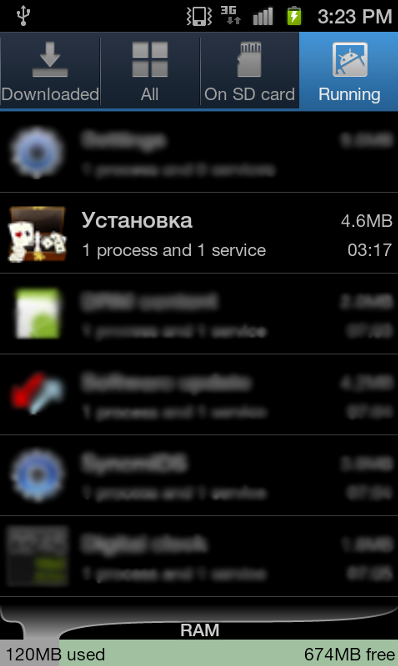

しかし、ダウンロード・パッケージを別の、クリーンなテスト用電話機で独立して分析したところ、こちらは起動の際、バックグラウンドで悪意あるサービスも開始するという違いはあるが、「Trojan:Android/SMStado.A」とほとんど同じふるまいをすることが分かった:

次のマルウェアは「Trojan:Android/FakeNotify.A」だ。

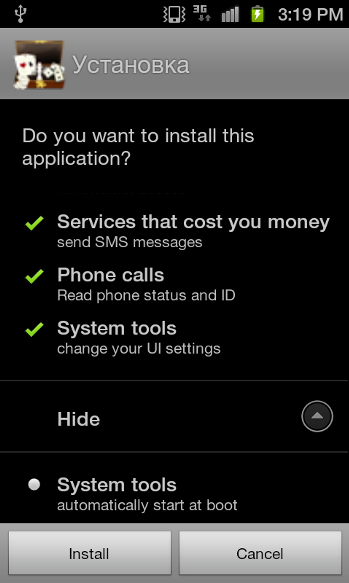

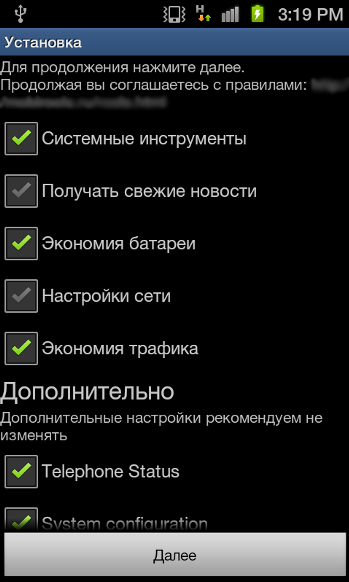

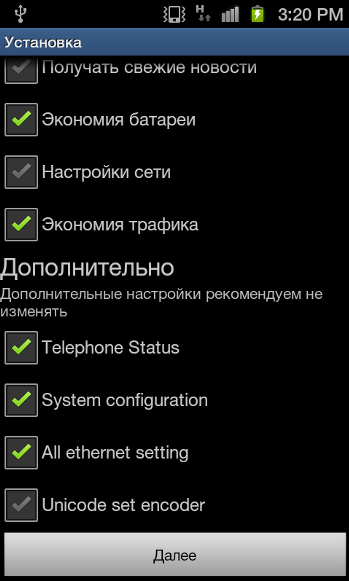

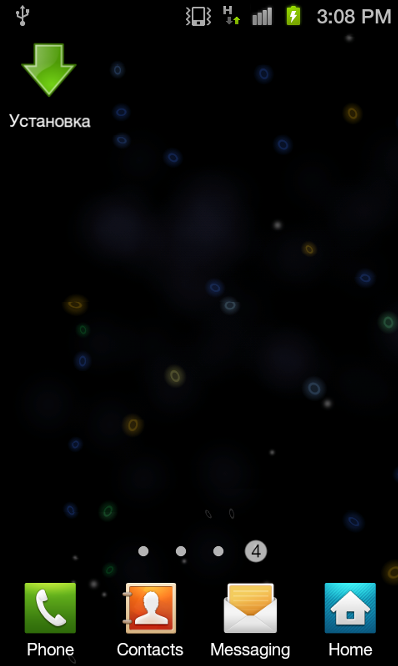

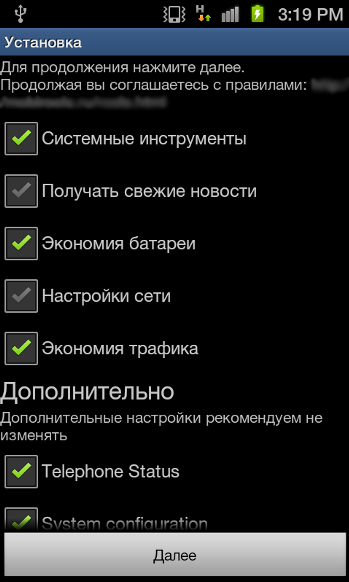

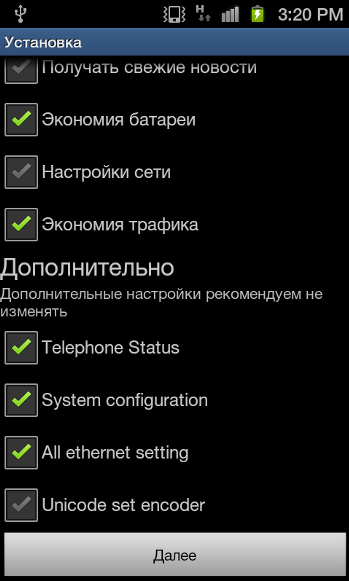

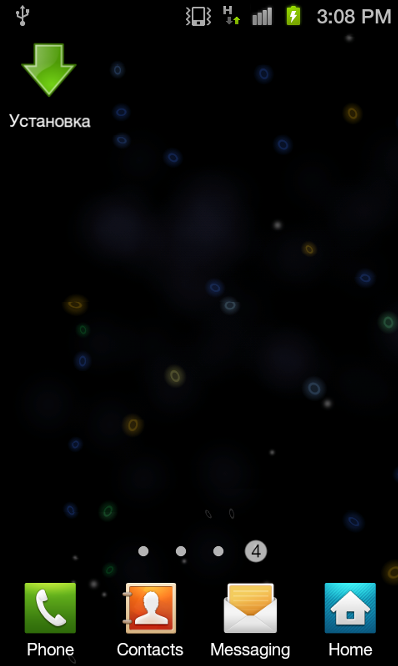

これはアップデート通知アプリケーションを装う。以下はアプリが使用するパーミッションと、端末にインストールされる際の様子だ:

メモ:「Stados.A」「FakeNotify.A」のどちらも同じ名前(установка)だが、Google Translateによれば、これは「インストール」という意味だ。アプリを名付けるのに、これらマルウェアの亜種間の関係を示すよりも、一般的な言葉が用いられたということが示されているのだろう。

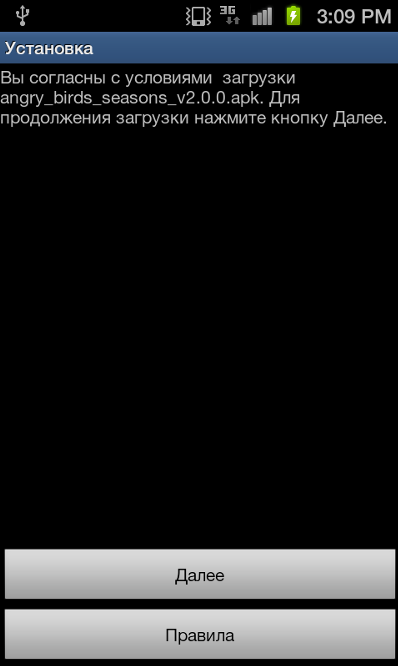

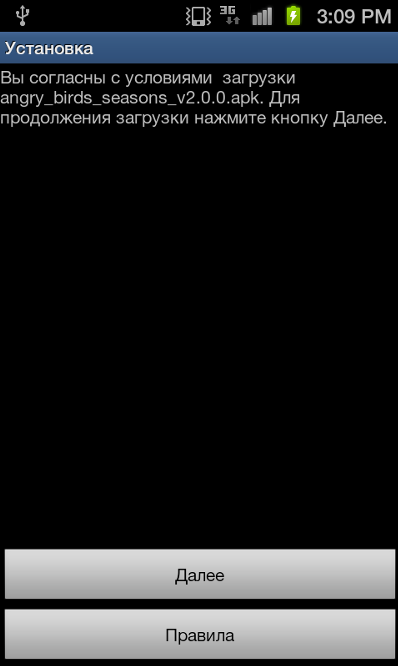

いったんインストールされ、実行されると、ユーザの興味をひくために人気のあるモバイルゲームの名を使用して、アプリケーションのダウンロードにユーザの許可を得るメッセージが表示される:

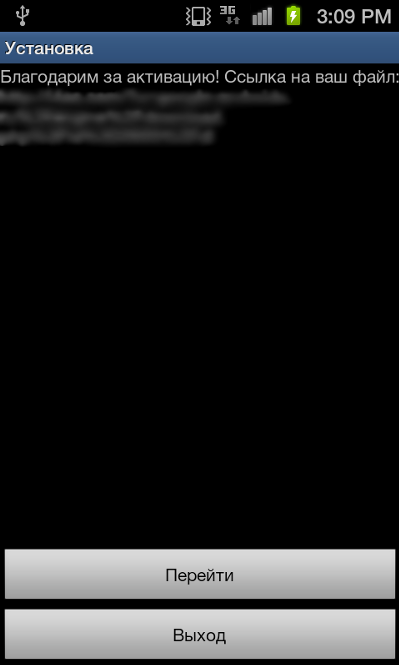

「next」ボタンをクリックすると、バックグラウンドでFakeNotifyが直ちに3組のSMSメッセージを送信する。メッセージは、ロシアの課金型の電話番号に送信され、以下のフォーマットのテキスト文字列を含んでいる:

• [24 digit string].1/316623

使用されたSMSの詳細は、アプリケーションから埋め込まれたデータベースファイルに由来する。

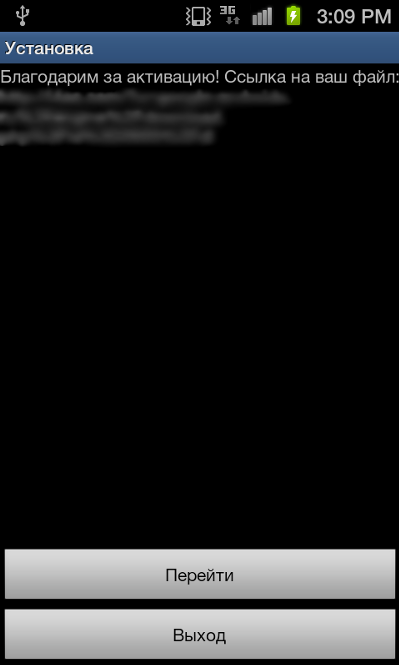

他方でユーザが、アプリケーションのダウンロードを見ることは無い。その代わり、別のスクリーンが表示され、悪意あるものである可能性のある、もっと多くのアプリを提供するWebサイトに導く:

FakeNotifyサンプルのSHA1ハッシュ:

• 28fdc27048d7460cda283c83c1276f3c2f443897

• f2eb2af5b289f771996546f65a771df80d4e44da

• cdc4b430eb6d6e3a9ce4eb4972e808778c0c7fb1

ThreatSolutions post by — Irene and Jessie

最初に、「Trojan:Android/SMStado.A(SHA1: 718b8fbab302b3eb652ee0a5f43a5a2c5c0ad087)」について。

通常通り、その性質に関する最初のヒントとなるのは、リクエストされるパーミッションだ:

実行すると、同トロイの木馬はhttp://[...]6.antiddos.bizに対して以下の詳細をリークする:

• 国際移動体装置識別番号(IMEI)

• パッケージ名

• 電話番号

• 端末モデル

これらの詳細は、アプリ・パッケージのres\rawフォルダにも保存される。

さらに、同アプリが実行される際、ユーザがスクリーン下部のボタンをクリックすると、SMSメッセージが指定された課金型の電話番号に送信される。これまでのところ、すべての番号がロシアの国別コード(特にモスクワエリアのものが多い)を使用している。SMSメッセージにはすべて、以下のテキスト文字列が含まれている:

• hm78929201647+1188+51+0+1+b92be

このトロイの木馬はリモートサイトから、「love_position_v1.5.0.apk」という名のパッケージもダウンロードする:

(SHA1: 9cb4cc996fb165055e57e53ab5293c48567e9765)

我々のテストでは、解析エラーのため、ダウンロードされた電話上ではサンプルが動作しなかった:

しかし、ダウンロード・パッケージを別の、クリーンなテスト用電話機で独立して分析したところ、こちらは起動の際、バックグラウンドで悪意あるサービスも開始するという違いはあるが、「Trojan:Android/SMStado.A」とほとんど同じふるまいをすることが分かった:

次のマルウェアは「Trojan:Android/FakeNotify.A」だ。

これはアップデート通知アプリケーションを装う。以下はアプリが使用するパーミッションと、端末にインストールされる際の様子だ:

メモ:「Stados.A」「FakeNotify.A」のどちらも同じ名前(установка)だが、Google Translateによれば、これは「インストール」という意味だ。アプリを名付けるのに、これらマルウェアの亜種間の関係を示すよりも、一般的な言葉が用いられたということが示されているのだろう。

いったんインストールされ、実行されると、ユーザの興味をひくために人気のあるモバイルゲームの名を使用して、アプリケーションのダウンロードにユーザの許可を得るメッセージが表示される:

「next」ボタンをクリックすると、バックグラウンドでFakeNotifyが直ちに3組のSMSメッセージを送信する。メッセージは、ロシアの課金型の電話番号に送信され、以下のフォーマットのテキスト文字列を含んでいる:

• [24 digit string].1/316623

使用されたSMSの詳細は、アプリケーションから埋め込まれたデータベースファイルに由来する。

他方でユーザが、アプリケーションのダウンロードを見ることは無い。その代わり、別のスクリーンが表示され、悪意あるものである可能性のある、もっと多くのアプリを提供するWebサイトに導く:

FakeNotifyサンプルのSHA1ハッシュ:

• 28fdc27048d7460cda283c83c1276f3c2f443897

• f2eb2af5b289f771996546f65a771df80d4e44da

• cdc4b430eb6d6e3a9ce4eb4972e808778c0c7fb1

ThreatSolutions post by — Irene and Jessie