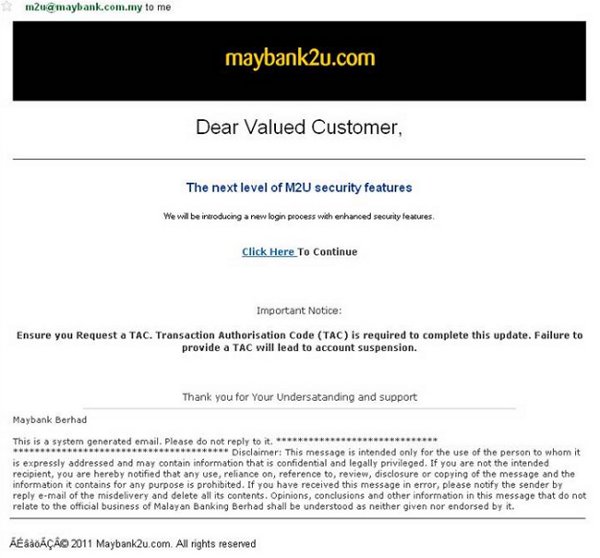

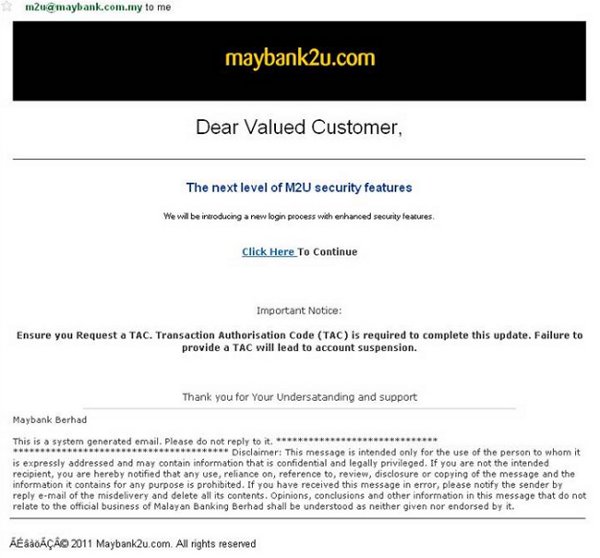

我々は新たなフィッシングの試みに遭遇した。今回は、Maybank(マレーシアの主力銀行の一つ)の「ラッキーな」カスタマが標的とされた。用いられているのは典型的な手法だ。すなわち他の誰かの権限をよそおい、次にカスタマに自分のアカウントを確認するよう要請し、「Transaction Authorisation Code」も必要であることを思い出させることさえする。

さらなる調査により、この電子メールはスパムサーバに由来することが分かっているが、我々に分かったのはそれだけだ。その他のトラックはすべて、慎重に隠蔽されている。

フィッシングの試みには何ら新しいところは無いが、開発途上国周辺でのフィッシングの動きは、最近増加しているようだ。初期のアクティビティの張本人であるグループは、フォーカスを新しい市場に移したのだろうか? おそらく彼らは、ローカライズされれば、怪しげなリンクも検出をくぐり抜け、逃れるチャンスが高まると考えたのだろう。同地域のカスタマが、おそらくオンラインバンキングを最近知ったばかりであるという事実を考えても、高度なソーシャルエンジニアリング手法に容易に引っかかる可能性は高い。

理由がなんであれ、これらの詐欺師たちが意図することは一つだ。すなわち、金を稼ぐために利用できる価値ある情報を手に入れる、ということだ。「Browsing Protection」のようなツールは、ユーザを危険なサイトへのアクセスから保護する助けとなるが、最も良い方法は自分の安全に自ら責任を負うことだ。ユーザが罠に落ちることを避けるには、悪意ある連中により通常実行されるトリックを知っておく必要がある。

(管理人註:この記事のタイトルは原文の「Plenty of Phish in the Cloud」に基づきました)

さらなる調査により、この電子メールはスパムサーバに由来することが分かっているが、我々に分かったのはそれだけだ。その他のトラックはすべて、慎重に隠蔽されている。

フィッシングの試みには何ら新しいところは無いが、開発途上国周辺でのフィッシングの動きは、最近増加しているようだ。初期のアクティビティの張本人であるグループは、フォーカスを新しい市場に移したのだろうか? おそらく彼らは、ローカライズされれば、怪しげなリンクも検出をくぐり抜け、逃れるチャンスが高まると考えたのだろう。同地域のカスタマが、おそらくオンラインバンキングを最近知ったばかりであるという事実を考えても、高度なソーシャルエンジニアリング手法に容易に引っかかる可能性は高い。

理由がなんであれ、これらの詐欺師たちが意図することは一つだ。すなわち、金を稼ぐために利用できる価値ある情報を手に入れる、ということだ。「Browsing Protection」のようなツールは、ユーザを危険なサイトへのアクセスから保護する助けとなるが、最も良い方法は自分の安全に自ら責任を負うことだ。ユーザが罠に落ちることを避けるには、悪意ある連中により通常実行されるトリックを知っておく必要がある。

(管理人註:この記事のタイトルは原文の「Plenty of Phish in the Cloud」に基づきました)